L'IA laisse des traces, nous savons les détecter.

Grâce à une analyse forensique approfondie, nos détecteurs peuvent révéler qu’un contenu a été produit ou manipulé par une IA, même en l’absence de tout marquage préalable.

Micro-signaux & empreintes IA : La mécanique de la détection

La détection forensique repose sur l’analyse des micro-signaux et artefacts laissés naturellement par les modèles génératifs (e.g. anomalies dans les pixels, incohérences physiques et sémantiques, biais linguistiques, etc. )

Chaque contenu est passé à travers plusieurs sous-détecteurs spécialisés dont les résultats sont fusionnés. Cette architecture hybride allie méthodes traditionnelles d’analyse forensique et détection algorithmique pour garantir robustesse, explicabilité et adaptation continue aux nouveaux modèles d’IA.

Notre expertise, votre solution.

Une solution propriétaire

Nos détecteurs reposent sur des algorithmes propriétaires, fondés sur l’analyse d’artefacts IA. Ce ne sont pas des modèles génératifs, c’est de la science contre l’illusion.

L'amélioration continue by-design

Chaque fois qu’un nouveau modèle de génération émerge, nos détecteurs sont mis à jour en quelques jours grâce à un pipeline d’intégration continue. La menace évolue vite, nos défenses aussi.

La spécialisation au coeur

Lors de son intégration, chaque solution est calibrée et spécialisée selon votre contexte d’usage spécifique. Cette adaptation fine garantit une précision accrue et un taux de faux positifs extrêmement bas.

L’IA s’invite dans tous les processus. La détecter, c’est vous protéger.

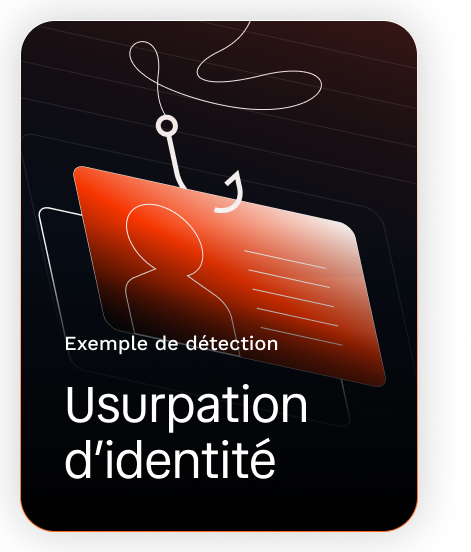

Fraude documentaire, deepfakes, contenus génératifs non déclarés : ces risques ne touchent plus seulement les plateformes, mais toutes les organisations. Nos solutions s’intègrent à vos processus métiers pour détecter, tracer et sécuriser vos échanges.

Prévenez les risques de fraude ou d'usurpation.

Détectez les contenus IA dissimulés dans vos processus métier.

Vérifiez l’intégrité et la provenance des documents.

Complétez vos dispositifs de cybersécurité.

Protégez votre marque et vos collaborateurs des manipulations.

De la suspicion

à la protection

01

Intégration

Vous avez le choix : notre solution est disponible en API ou On-Premise pour les contextes et les données sensibles.

02

Calibration

Nous calibrons notre solution en fonction de votre contexte, de vos processus, et de la nature des contenus à analyser.

03

Optimisation

Chaque analyse alimente un cycle d’apprentissage continu, permettant d’ajuster les détecteurs et d’accroître leur fiabilité et leurs performances.

04

Protection

Vous gardez le contrôle sur l’IA générative.